Сегодня в цифровую эпоху, когда большая часть нашей жизни происходит онлайн, защита конфиденциальной информации стала крайне важной. Ведь взлом и утечка личных данных могут привести к серьезным последствиям, включая кражу личных средств и нарушение частной жизни. Чтобы максимально обезопасить себя и свои данные, следует использовать несколько основных способов защиты.

Первый способ: использование паролей. Все мы знаем, что пароль должен быть достаточно сложным и уникальным. Лучше всего использовать комбинацию букв верхнего и нижнего регистра, чисел и специальных символов. Также стоит избегать использования личных данных в пароле, таких как даты рождения или имена родственников. Необходимо регулярно менять пароли и не использовать один и тот же пароль для всех аккаунтов.

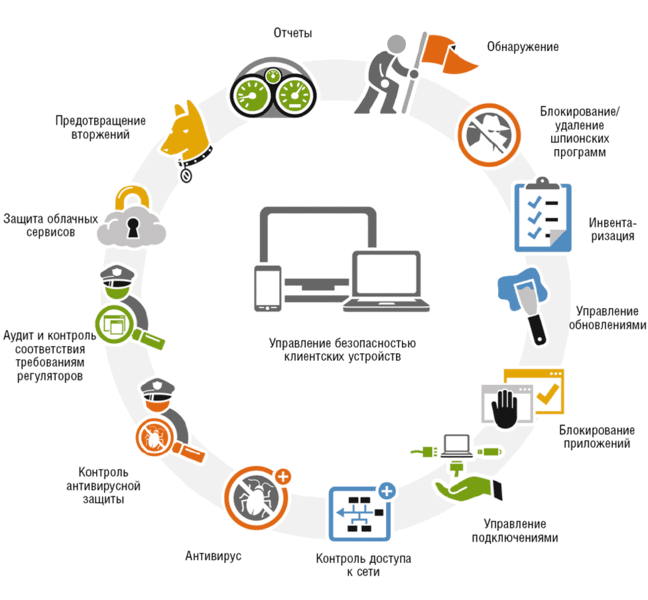

Второй способ: установка программного обеспечения для защиты. Существуют различные программы, которые помогают защитить компьютер от вредоносных программ и хакерских атак. Они могут блокировать подозрительные сайты, просматривать входящую и исходящую почту на наличие вредоносного содержимого, а также обнаруживать и устранять уязвимости в системе.

Третий способ: шифрование данных. Шифрование является одним из наиболее надежных способов защиты конфиденциальной информации. Оно позволяет преобразовать данные в неразборчивый код, который может быть прочитан только с помощью специального ключа. Шифрование может быть применено как к отдельным файлам и папкам, так и ко всей системе.

Используя все эти способы вместе, можно значительно повысить уровень защиты своей конфиденциальной информации. Помните, что в онлайн-мире предоставление доступа к личным данным – ваш выбор, поэтому берегите себя и следите за безопасностью своей информации.

3 основных способа защиты конфиденциальной информации

1. Шифрование данных: одним из главных способов защиты конфиденциальной информации является шифрование данных. Шифрование позволяет скрыть содержимое сообщений или файлов от несанкционированного доступа. Для этого используются различные алгоритмы шифрования, которые преобразуют исходные данные в непонятный вид. Только тот, у кого есть ключ, может расшифровать зашифрованную информацию. Шифрование может применяться для защиты данных на уровне файлов, дисков, сетевых соединений и т.д.

2. Установка паролей: простыми и эффективными способами защиты конфиденциальной информации является установка паролей. Пароли могут использоваться для доступа к различным устройствам, файлам, программам и даже сетевым ресурсам. Важно использовать сильные пароли, содержащие как буквы, так и цифры, специальные символы и быть уникальными для каждого аккаунта или устройства. Пароли следует регулярно изменять и не передавать их третьим лицам.

3. Физическая безопасность: защита конфиденциальной информации не ограничивается только цифровыми методами. Физическая безопасность также является неотъемлемой частью общей системы защиты. Конфиденциальные документы и устройства должны быть сохранены в безопасном месте, к которому имеют доступ только авторизованные лица. Кроме того, компьютеры, смартфоны и другие устройства должны быть защищены паролем или PIN-кодом и не должны быть оставлены без присмотра на общедоступных местах.

В завершение можно сказать, что защита конфиденциальной информации является критической задачей для любой организации и отдельного лица. Она позволяет защитить ценные данные от кибератак и несанкционированного доступа. Путем применения шифрования данных, использования паролей и обеспечения физической безопасности можно обеспечить высокий уровень защиты конфиденциальной информации.

Защита конфиденциальной информации в отношениях

Существуют различные способы защиты конфиденциальной информации в отношениях, ниже рассмотрим три основных:

| Способ | Описание |

|---|---|

| Криптография | Использование математических алгоритмов для шифрования данных. В этом случае информация передается в зашифрованном виде и может быть прочитана только с помощью правильного ключа. Примером такой защиты может быть использование SSL-сертификата для шифрования соединения при передаче данных через интернет. |

| Физическая безопасность | Это включает в себя меры, которые направлены на защиту физического доступа к конфиденциальной информации. Такие меры могут включать контроль доступа к помещению, использование видеонаблюдения, пропускной системы, а также ограничение доступа к электронным устройствам и сетям. |

| Обучение и осведомленность | Безусловно, люди являются слабым звеном в безопасности информации. Поэтому большое значение имеет обучение сотрудников и повышение их осведомленности о важности защиты конфиденциальной информации. Это может включать проведение тренингов, напоминания о правилах безопасности и постоянную коммуникацию с сотрудниками на эту тему. |

Шифрование данных в облачных сервисах

Шифрование данных – это процесс преобразования информации в нечитаемую форму с использованием алгоритма и ключа, который позволяет восстановить исходную информацию только уполномоченным пользователям. В случае облачных сервисов шифрование позволяет защитить данные как в процессе передачи, так и в хранилище.

Одним из наиболее популярных методов шифрования данных в облаке является конечно-конечное шифрование (end-to-end encryption). В этом случае данные шифруются на устройстве пользователя перед отправкой в облако, а расшифровка происходит только на устройстве получателя. Это означает, что сам провайдер облачных услуг не имеет доступа к зашифрованным данным, поэтому даже в случае утечки информации или взлома сервера третьим лицам будет сложно получить доступ к конфиденциальным данным.

Еще одним методом шифрования данных в облачных сервисах является шифрование на уровне сервера (server-side encryption). При использовании этого способа шифрования данные шифруются на стороне облачного провайдера, путем применения специальных алгоритмов и ключей. Таким образом, даже если кто-то получит физический доступ к серверам облачного провайдера, он не сможет прочитать зашифрованные данные без знания ключа расшифровки.

Независимо от способа шифрования данных в облачных сервисах, следует помнить о значимости выбора надежного пароля, который будет сложно подобрать злоумышленникам, а также регулярно обновлять версии программного обеспечения, чтобы предотвратить эксплойты и использование уязвимостей системы.

Безопасное хранение

Для обеспечения безопасного хранения конфиденциальной информации могут быть применены следующие меры:

- Использование шифрования. Все данные, содержащие конфиденциальную информацию, должны быть зашифрованы. Шифрование позволяет предотвратить несанкционированный доступ к данным в случае утечки или кражи носителя информации.

- Физическая защита хранилищ. Хранилища, в которых хранится конфиденциальная информация, должны быть оборудованы системами безопасности, такими как видеонаблюдение, контроль доступа и датчики защиты от взлома. Также необходимо обеспечить контролируемый доступ к хранилищам только для авторизованных лиц.

- Регулярное создание резервных копий. Для предотвращения потери конфиденциальной информации необходимо регулярно создавать резервные копии данных и хранить их в надежном месте, отдельно от основного хранилища.

Безопасное хранение конфиденциальной информации является неотъемлемой частью комплексных мер по ее защите. Только совокупное применение всех необходимых мер позволяет гарантировать высокий уровень безопасности информации.

Использование сильных паролей

Чтобы создать сильный пароль, рекомендуется следовать нескольким правилам:

- Используйте комбинацию символов разного типа. Пароль должен состоять как минимум из букв (как заглавных, так и строчных), цифр и специальных символов.

- Избегайте использования очевидных комбинаций, таких как последовательность цифр или клавиш на клавиатуре.

- Создавайте пароль длиной не менее 8 символов. Чем длиннее пароль, тем сложнее его подобрать злоумышленникам.

- Не используйте личную информацию, такую как имя, дата рождения или номер телефона, в качестве пароля.

- Избегайте повторяющихся символов. Пароль не должен быть простым шаблоном, который можно легко угадать.

Кроме того, рекомендуется регулярно обновлять пароли и не использовать один и тот же пароль для разных учетных записей. Если злоумышленник узнает пароль одной учетной записи, он сможет получить доступ и к остальным.

Использование сильных паролей – один из важных шагов в защите конфиденциальной информации. Помните, что надежность вашей информации зависит от надежности вашего пароля.

Двухфакторная аутентификация

- Первый фактор: это обычно что-то, что пользователь знает, например логин и пароль. Это основной способ аутентификации, который используется повсеместно.

- Второй фактор: это что-то, что у пользователя есть, например мобильное устройство. Второй фактор обычно включает в себя отправку одноразового кода или использование приложения для генерации кода. Некоторые методы могут использовать отпечаток пальца или сканер сетчатки глаза.

Когда пользователь пытается войти в систему, он должен успешно пройти оба этапа аутентификации. Это делает двухфакторную аутентификацию гораздо более надежной, чем просто пароль.

Двухфакторная аутентификация активно используется в системах онлайн-банкинга, электронной почте, социальных сетях и других сервисах, где безопасность является приоритетом.

Физическая безопасность

Физическая безопасность представляет собой меры, предпринимаемые для защиты конфиденциальной информации от несанкционированного доступа, повреждения или уничтожения. Она включает в себя физическую охрану помещений, серверов и других физических объектов, содержащих конфиденциальную информацию.

- Входные контрольные точки: для обеспечения физической безопасности важно иметь строго контролируемые входы в помещения, содержащие конфиденциальную информацию. Это может включать использование пропускной системы с идентификацией по карте или биометрическими данными, а также наличие постов охраны или систем видеонаблюдения.

- Ограничение доступа: помещения, содержащие конфиденциальную информацию, должны быть доступны только авторизованным сотрудникам. Это можно обеспечить через использование системы контроля доступа, такой как электронные замки или кодовые замки. Также важно иметь политику доступа, которая определит, кто имеет право на доступ к определенным помещениям.

- Физическая защита оборудования: серверы и другое оборудование, содержащее конфиденциальную информацию, должно быть защищено от несанкционированного доступа. Это может включать использование безопасных шкафов или крепления непосредственно к стенам. Также важно иметь копии резервных данных, чтобы в случае повреждения или уничтожения оборудования информация не была потеряна.

Физическая безопасность играет важную роль в общей защите конфиденциальной информации. Наличие контрольных точек, ограничение доступа и физическая защита оборудования помогают предотвратить несанкционированный доступ и уничтожение информации, обеспечивая сохранность важных данных.

Биометрическая аутентификация

Использование биометрии в качестве метода аутентификации обеспечивает высокий уровень безопасности, так как физические или поведенческие характеристики трудно скопировать или подделать. Каждый человек имеет уникальные биометрические данные, что делает этот метод особенно надежным.

Для проведения биометрической аутентификации требуется специальное оборудование, способное распознавать и сравнивать биометрические данные. Это может быть сканер отпечатков пальцев, система распознавания лиц или система распознавания голоса.

Одним из преимуществ биометрической аутентификации является ее удобство для пользователя. Нет необходимости запоминать пароли или носить с собой карты доступа – достаточно просто предоставить свои биометрические данные. Это также устраняет возможность утери или кражи аутентификационных данных.

Однако, несмотря на все преимущества, у биометрической аутентификации есть и некоторые недостатки. Во-первых, сбор и хранение биометрических данных требуют специальных мер безопасности, чтобы предотвратить их украину. Во-вторых, в случае компрометации биометрических данных пользователь не сможет просто поменять их, как пароль или карту доступа – это потребует более сложных процедур обновления.

Тем не менее, биометрическая аутентификация продолжает развиваться и совершенствоваться, и ее использование становится все более распространенным в различных сферах, включая банковское дело, медицину и государственные службы.

Закрытая и видеонаблюдаемая зона доступа

Эта мера безопасности включает в себя использование специальных помещений, в которых хранятся компьютеры, серверы и другое оборудование, содержащее конфиденциальную информацию. Доступ к этим помещениям ограничен и контролируется с помощью системы электронных ключей или биометрических данных.

Видеонаблюдение также является важным компонентом закрытой зоны доступа. Камеры наблюдения позволяют записывать все происходящие события и четко фиксировать нарушителей. Это обеспечивает дополнительную защиту и помогает ведению расследования в случае инцидента.

Однако, необходимо помнить, что закрытая и видеонаблюдаемая зона доступа должна быть поддерживается в хорошем состоянии и постоянно модернизироваться для обеспечения эффективной защиты информации. Регулярная проверка и обновление системы электронных ключей и камер видеонаблюдения являются неотъемлемой частью этого процесса.

Таким образом, создание закрытой и видеонаблюдаемой зоны доступа является основной мерой безопасности при защите конфиденциальной информации. Это позволяет предотвратить несанкционированный доступ к данным и обеспечить их сохранность.

Резервное копирование данных

Для создания резервной копии данных необходимо использовать специальное программное обеспечение, которое позволяет сохранить все необходимые файлы и информацию на отдельном носителе, таком как внешний жесткий диск, облачное хранилище или сетевой сервер.

Преимущества резервного копирования данных:

- Безопасность: создание резервной копии позволяет сохранить данные в защищенном месте от физических повреждений, кражи или пожара.

- Восстановление данных: в случае утраты данных или их повреждения, резервная копия позволяет быстро восстановить информацию без необходимости начинать все заново.

- Защита от злонамеренных действий: резервные копии помогают защитить информацию от вредоносного программного обеспечения, вирусов и злонамеренных атак.

- Поддержка бизнес-процессов: резервное копирование данных позволяет бизнесу быстро восстановить работу после сбоя и минимизировать потери.

Важно помнить, что резервные копии данных должны создаваться регулярно и храниться в надежном месте, доступном только авторизованным лицам. Это поможет обеспечить безопасность и сохранность важной информации.

Защита информации на устройствах

В современном мире, где информация играет ключевую роль, безопасность данных на устройствах имеет высокое значение. Существует несколько основных способов защитить конфиденциальную информацию на вашем устройстве:

- Парольная защита: наиболее распространенный и простой способ защиты данных. Путем установки уникального пароля на ваше устройство, вы можете предотвратить несанкционированный доступ к вашим личным файлам и информации.

- Шифрование данных: шифрование является эффективным методом защиты информации на устройствах. Это процесс преобразования данных в непонятный вид, который может быть прочитан только с использованием специального ключа. Это предотвращает доступ к данным даже в случае физического доступа злоумышленника к устройству.

- Использование программного обеспечения для защиты: существует множество программных решений, которые позволяют защитить информацию на вашем устройстве. Это могут быть антивирусы, фаерволы, программы для удаленного доступа и др. Они помогают обнаруживать и предотвращать попытки несанкционированного доступа к вашей информации.

Выбор метода защиты конфиденциальной информации на устройствах зависит от вашего уровня комфорта и требований к безопасности. Однако, важно помнить, что использование различных методов вместе может повысить уровень защиты ваших данных и минимизировать риск утечки информации.

Обновление операционных систем

Обновление операционной системы позволяет закрывать уязвимости и исправлять ошибки программного обеспечения, которые могут быть использованы злоумышленниками для несанкционированного доступа к конфиденциальной информации. Разработчики операционных систем регулярно выпускают обновления, которые содержат патчи безопасности и улучшения функциональности.

Для обновления операционной системы следует использовать официальные источники, такие как официальные сайты разработчиков или встроенные в устройство системы обновлений. Не рекомендуется устанавливать обновления из ненадежных источников, так как они могут содержать вредоносное программное обеспечение.

Регулярное обновление операционных систем помогает поддерживать высокий уровень безопасности и минимизирует риск несанкционированного доступа к конфиденциальной информации. Поэтому рекомендуется устанавливать обновления сразу после их выпуска и следить за новыми версиями операционных систем.